1. 背景

OpenClaw作为一款功能强大的AI助手平台,在提供自动化服务的同时,其安全配置直接关系到企业数据安全和业务连续性。配置不当可能导致敏感数据泄露、系统被控等严重后果。本指引旨在为OpenClaw的安装、配置和使用提供标准化的安全指导,确保在享受AI便利的同时,最大限度降低安全风险,保障企业信息资产安全。

2. OpenClaw安全配置规范

在安装OpenClaw后请确保配置符合下列标准,避免引入基础安全风险。

| 类别 | 检查项 | 风险等级 | 检查命令/方法 | 合格标准 | 不合格修复步骤 |

| 版本管理 | OpenClaw 版本检查 | 高 | openclaw update status | 显示"up to date"或为最新稳定版 | 1. openclaw update run 2. 重启 gateway |

| 网络暴露 | Gateway 监听地址检查 | 高 | netstat -ano | findstr :PORT 或 ss -ltnup | grep openclaw | 绑定地址为 127.0.0.1 或内网 IP | 1. 修改 config.json 中 bind 为 127.0.0.1 2. openclaw gateway restart |

| 权限控制 | 进程运行用户检查 | 高 | Windows: tasklist /v | findstr openclaw; Linux: ps aux | grep openclaw | 非 SYSTEM/root 用户运行 | 1. 创建专用用户 2. 以该用户身份启动服务 |

| 权限控制 | 配置文件权限检查 | 高 | Windows: icacls config.json; Linux: ls -la config.json | 仅所有者可读写 (600/644) | 1. Windows: icacls config.json /grant Administrators:F /remove Users 2. Linux: chmod 600 config.json |

| 认证授权 | 配置文件 Token 检查 | 严重 | findstr /i "token" config.json 或 grep -i token config.json | 无明文 Token 或已加密 | 1. 使用环境变量: set OPENCLAW_TOKEN=xxx 2. 或使用密钥管理服务 |

| 认证授权 | 日志文件 Token 检查 | 严重 | findstr /i "token" *.log 或 grep -i token *.log | 日志中无 Token 明文 | 1. 配置日志脱敏 2. 清理现有日志: del *.log |

| 认证授权 | 通道插件配置检查 | 高 | 检查 config.json 中 channels 配置 | 仅启用必要通道且使用 OAuth/Bot Token | 1. 禁用未使用通道 2. 使用 Bot Token 替代个人账号 |

| 日志审计 | 安全审计执行检查 | 高 | openclaw security audit | 无严重/高风险告警 | 1. openclaw security audit --fix 2. 根据报告逐项修复 |

| 默认配置 | 浏览器控制状态检查 | 高 | 检查 config.json 中 browser 配置或 browser status | 生产环境为禁用状态或严格限制 | 1. 配置 browser 配置禁用或限制域名 2. 移除 browser 权限 |

| 默认配置 | 高风险功能检查 | 高 | openclaw security audit --deep | 无高风险默认配置告警 | 1. openclaw security audit --fix 2. 手动禁用高风险功能 |

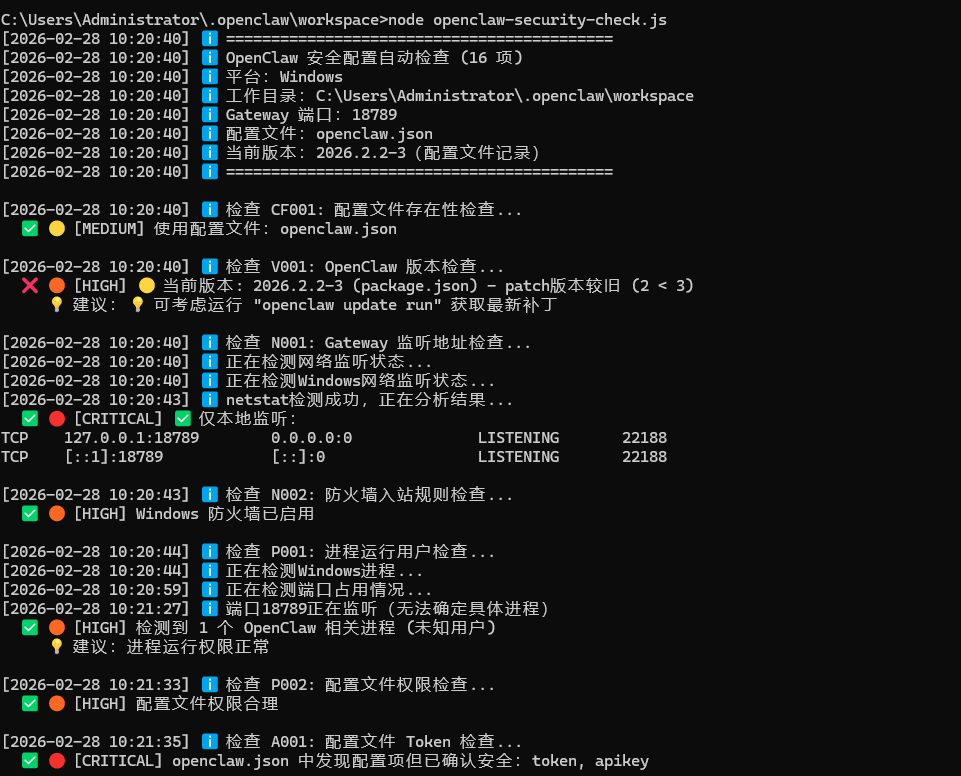

自助检查脚本

🚩请运行:node openclaw-security-check.js 直接查看安全配置检查结果

运行效果:

3. OpenClaw操作安全规范(防止AI胡乱操作)

安全运行规范

为避免使用过程中OpenClaw操作不当导致安全事件:如远程命令执行,任意修改配置,读取敏感信息等,skill安全管理,需要规范openclaw操作遵循以下要求:

规范协议脚本(让OpenClaw遵守上述安全运行规范)

🚩请使用下列安全操作协议“enhanced_security_protocol.md”,以确保OpenClaw能依照安全运行规范执行:

使用方法:

1、将“enhanced_security_protocol.md复制到workspace 目录下,

2、在对话框输入:请阅读 workspace目录下的 enhanced_security_protocol.md,激活安全协议,并修改AGENTS.md 确保每次会话 都遵循 enhanced_security_protocol.md 中的安全规范” 即可激活安全运行规范。

使用效果:

使用注意事项

- 当前IT交付的OpenClaw一台机已经预先配置并激活了增强安全协议,实现高危操作的二次确认,限制文件操作范围,操作风险提示等。非IT交付的请按照本指引自行操作。

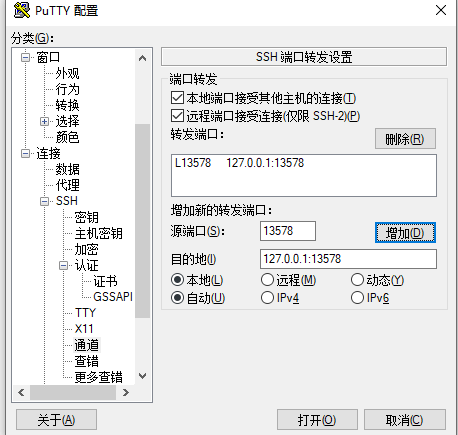

- 不要向公网暴露OpenClaw端口(18789/18790/18791/18793);18789端口需要绑定127.0.0.1,不要绑定0.0.0.0。

- 不要托管公司生产环境或能够访问公司敏感信息的API-key/AKSK/账号密码等的身份凭证。

- 手动安装任何 Skill 前,必须:

(1)访问 https://clawhub.ai/skills

(2)查看该 Skill 的官方安全扫描结果

(3)确认无高危风险后,方可安装

未通过官方安全检测的 Skill,禁止安装!

暂无评论